Neue LPE-Sicherheitslücke im Linux-Kernel entdeckt

Eine neue, unpatchte lokale Privilegieneskalation (LPE) Sicherheitslücke im Linux-Kernel, bekannt als Dirty Frag, wurde entdeckt. Diese Schwachstelle ermöglicht es Angreifern, Root-Zugriff auf Systeme zu erlangen, die von verschiedenen Linux-Distributionen betrieben werden. Dirty Frag wird als Nachfolger der kürzlich veröffentlichten LPE-Schwachstelle Copy Fail (CVE-2026-31431, CVSS-Score: 7.8) angesehen, die bereits aktiv ausgenutzt wird. Die Schwachstelle wurde den Maintainers des Linux-Kernels gemeldet, jedoch gibt es derzeit noch keinen Patch zur Behebung des Problems. Sicherheitsforscher haben festgestellt, dass Dirty Frag eine ähnliche Angriffsoberfläche wie Copy Fail aufweist, was die Dringlichkeit der Situation erhöht.

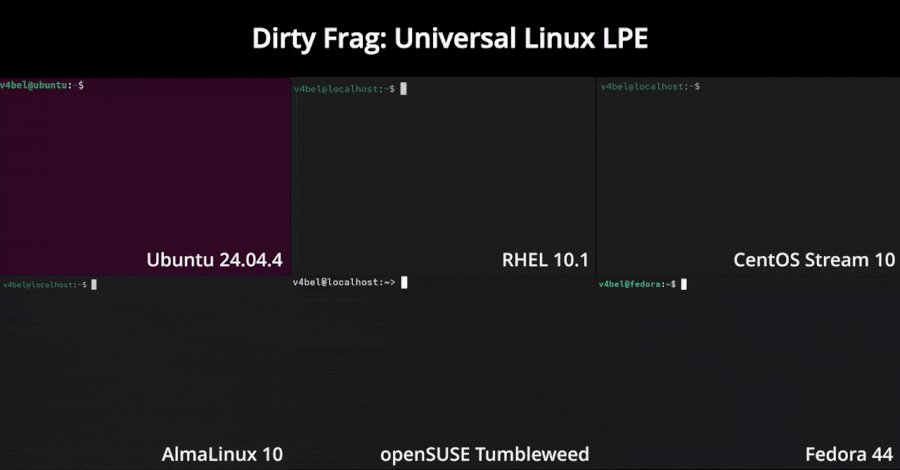

Die Entdeckung dieser neuen Lücke könnte weitreichende Auswirkungen auf die Sicherheit von Linux-basierten Systemen haben. Die Sicherheitslücke Dirty Frag betrifft eine Vielzahl von Linux-Distributionen, darunter beliebte Varianten wie Ubuntu, Fedora und CentOS. Die genaue Anzahl der betroffenen Systeme ist noch unklar, jedoch wird geschätzt, dass Millionen von Nutzern potenziell gefährdet sind. Die Schwachstelle könnte von Angreifern ausgenutzt werden, um unbefugten Zugriff auf sensible Daten zu erlangen oder Systeme zu kompromittieren. Experten warnen, dass die Ausnutzung dieser Schwachstelle durch Cyberkriminelle zunehmen könnte, insbesondere da Copy Fail bereits aktiv ausgenutzt wird.

Möglichkeit, dass Dirty Frag ähnliche Angriffe ermöglicht, verstärkt die Notwendigkeit für Administratoren, ihre Systeme zu überwachen und Sicherheitsmaßnahmen zu ergreifen. Die Community wird aufgefordert, wachsam zu sein und potenzielle Anzeichen von Angriffen zu erkennen. Die Linux-Entwickler arbeiten bereits an einer Lösung, um die Sicherheitslücke zu schließen. Bis ein Patch verfügbar ist, wird empfohlen, die Systeme regelmäßig zu aktualisieren und Sicherheitsrichtlinien zu befolgen, um das Risiko eines Angriffs zu minimieren. Die Veröffentlichung eines Updates könnte in den kommenden Wochen erfolgen, jedoch gibt es derzeit keinen genauen Zeitrahmen.

Die Entdeckung von Dirty Frag hat auch Diskussionen über die allgemeine Sicherheit des Linux-Kernels angestoßen. Kritiker weisen darauf hin, dass die Anzahl der Sicherheitslücken in den letzten Jahren zugenommen hat, was Fragen zur Robustheit des Kernels aufwirft. Die Entwicklergemeinschaft ist gefordert, die Sicherheitsarchitektur zu überdenken und proaktive Maßnahmen zur Verhinderung zukünftiger Schwachstellen zu ergreifen. Die Sicherheitslücke Dirty Frag könnte auch Auswirkungen auf Unternehmen haben, die Linux-basierte Systeme in kritischen Infrastrukturen einsetzen. Die Möglichkeit eines unbefugten Zugriffs auf solche Systeme könnte schwerwiegende Folgen haben, einschließlich Datenverlust und Betriebsunterbrechungen.

Unternehmen werden aufgefordert, ihre Sicherheitsstrategien zu überprüfen und gegebenenfalls anzupassen. Die Entdeckung dieser Schwachstelle kommt zu einem Zeitpunkt, an dem die Cybersecurity-Bedrohungen weltweit zunehmen. Laut dem Cybersecurity-Report 2026 gab es im vergangenen Jahr einen Anstieg von 30 % bei Cyberangriffen auf Unternehmen, was die Dringlichkeit von Sicherheitsmaßnahmen unterstreicht. Die Linux-Community steht vor der Herausforderung, die Integrität und Sicherheit ihrer Systeme zu gewährleisten. Die Sicherheitslücke Dirty Frag wurde am 10. Mai 2026 bekannt gegeben, und die Entwicklergemeinschaft arbeitet intensiv an einer Lösung. Die genaue technische Analyse der Schwachstelle wird in den kommenden Tagen erwartet, um ein besseres Verständnis der Angriffsvektoren zu ermöglichen.

Kommentare (0)

Noch keine Kommentare. Schreiben Sie den ersten!