Neues xlabs_v1 Botnet nutzt ADB für DDoS-Angriffe

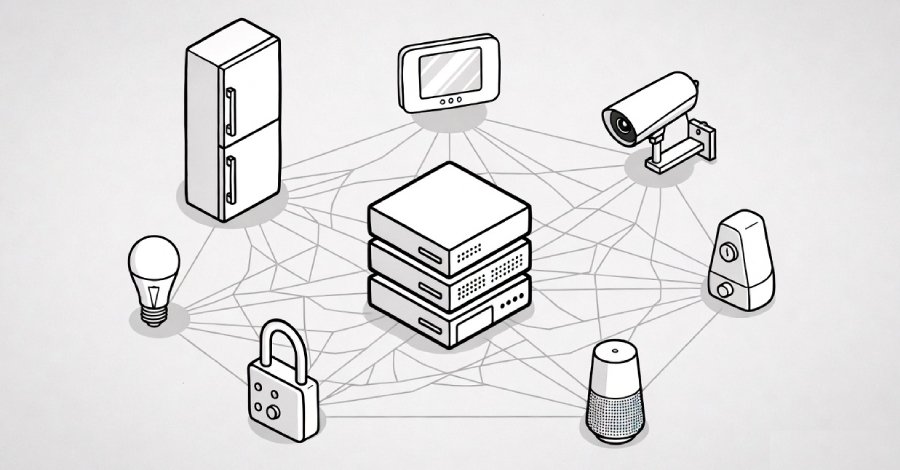

Ein neu entdecktes Botnet, das sich als xlabs_v1 identifiziert, nutzt Schwachstellen im Android Debug Bridge (ADB), um IoT-Geräte für Distributed Denial-of-Service (DDoS)-Angriffe zu rekrutieren. Cybersecurity-Forscher von Hunt.io haben die Malware aufgedeckt, nachdem sie ein exponiertes Verzeichnis auf einem Server in den Niederlanden identifiziert hatten. Die xlabs_v1 Malware ist eine Abwandlung des bekannten Mirai-Botnets, das für seine Fähigkeit berüchtigt ist, eine Vielzahl von internetfähigen Geräten zu kompromittieren. Diese neue Variante zielt speziell auf Geräte ab, die über ADB zugänglich sind, was bedeutet, dass sie potenziell Millionen von Geräten weltweit betreffen könnte, die nicht ausreichend gesichert sind. Die Forscher berichteten, dass die Malware in der Lage ist, sich selbst zu replizieren und neue Geräte in ihr Netzwerk zu integrieren, indem sie Schwachstellen in der ADB-Schnittstelle ausnutzt.

Diese Technik ermöglicht es dem Botnet, sich schnell zu verbreiten und eine große Anzahl von Geräten zu kontrollieren, was die Durchführung von DDoS-Angriffen erheblich erleichtert. Ein weiterer besorgniserregender Aspekt der xlabs_v1 Malware ist ihre Fähigkeit, sich an verschiedene Umgebungen anzupassen. Die Forscher haben festgestellt, dass das Botnet in der Lage ist, verschiedene Angriffsmethoden zu verwenden, um die Effektivität seiner DDoS-Angriffe zu maximieren. Dazu gehören Techniken wie SYN-Flooding und UDP-Flooding, die darauf abzielen, die Bandbreite und die Ressourcen der angegriffenen Server zu überlasten. Die Entdeckung des xlabs_v1 Botnets wirft ernsthafte Fragen zur Sicherheit von IoT-Geräten auf.

Viele dieser Geräte sind oft unzureichend gesichert und verwenden Standardpasswörter, die leicht zu erraten sind. Experten warnen, dass die Vernachlässigung von Sicherheitspraktiken in der IoT-Industrie zu einer Zunahme solcher Botnets führen könnte. Hunt.io hat empfohlen, dass Benutzer von IoT-Geräten dringend ihre ADB-Einstellungen überprüfen und sicherstellen, dass sie nicht öffentlich zugänglich sind. Die Forscher raten auch dazu, starke, einzigartige Passwörter zu verwenden und regelmäßig Firmware-Updates durchzuführen, um Sicherheitslücken zu schließen. Die Auswirkungen eines DDoS-Angriffs, der von einem so großen Botnet wie xlabs_v1 ausgeht, könnten erheblich sein.

Unternehmen und Organisationen, die auf Online-Dienste angewiesen sind, könnten durch solche Angriffe ernsthafte Betriebsunterbrechungen und finanzielle Verluste erleiden. Die Forscher betonen die Notwendigkeit, proaktive Maßnahmen zur Sicherung von IoT-Geräten zu ergreifen. Die Entdeckung des xlabs_v1 Botnets ist nicht nur ein Weckruf für die IoT-Industrie, sondern auch für die Cybersicherheitsgemeinschaft insgesamt. Die ständige Evolution von Malware und Botnets erfordert eine kontinuierliche Anpassung der Sicherheitsstrategien. Die Forscher von Hunt.io haben bereits Maßnahmen ergriffen, um die Verbreitung der Malware zu überwachen und potenzielle Angriffe zu verhindern.

Die Sicherheitslücke, die von xlabs_v1 ausgenutzt wird, könnte eine Vielzahl von Geräten betreffen, die ADB verwenden, darunter Smart-TVs, Überwachungskameras und andere vernetzte Geräte. Die genaue Anzahl der betroffenen Geräte ist derzeit unbekannt, jedoch schätzen Experten, dass es sich um mehrere Millionen handeln könnte. Die Forscher von Hunt.io haben die Entdeckung am 5. Mai 2026 veröffentlicht und arbeiten daran, weitere Informationen über die Funktionsweise und die Verbreitung des xlabs_v1 Botnets zu sammeln.

Kommentare (0)

Noch keine Kommentare. Schreiben Sie den ersten!